LogInsight unterstützt das Log-Management für diverse Anwendungen von Drittanbietern wie ActiveDirectory, MS SQL und andere. Einige Installationen befinden sich allerdings in gesicherten Umgebungen, die es u.a. nicht erlauben, Software wie z.B. den LogInsight-Agenten auf die Systeme zu installieren. Um trotzdem ein Monitoring z.B. von einem gesicherten Domain-Controller zu ermöglichen, kann ein Proxy-System eingesetzt werden, das die LogInsight-Agenten-Installation ermöglicht, Daten vom Domain-Controller sammelt und an LogInsight weiterleitet.

LogInsight unterstützt das Log-Management für diverse Anwendungen von Drittanbietern wie ActiveDirectory, MS SQL und andere. Einige Installationen befinden sich allerdings in gesicherten Umgebungen, die es u.a. nicht erlauben, Software wie z.B. den LogInsight-Agenten auf die Systeme zu installieren. Um trotzdem ein Monitoring z.B. von einem gesicherten Domain-Controller zu ermöglichen, kann ein Proxy-System eingesetzt werden, das die LogInsight-Agenten-Installation ermöglicht, Daten vom Domain-Controller sammelt und an LogInsight weiterleitet.

In diesem Artikel ist beschrieben, wie eine derartige Konfiguration in Verbindung mit einem Active Directory Domain Controller aufgebaut werden kann.

Konfiguration des Proxy-Systems

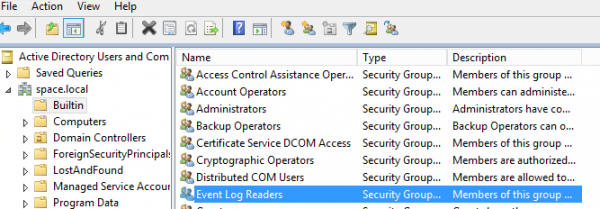

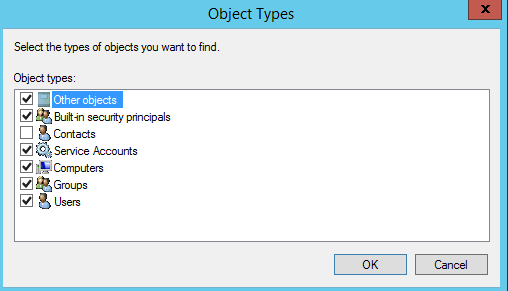

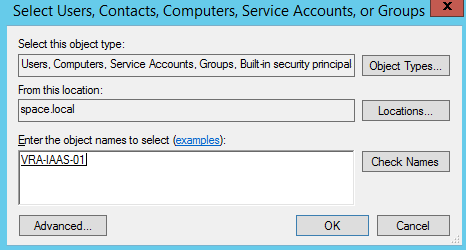

Als Proxy-System dient ein herkömmlicher Windows-Server. Versionell gibt es diesbzgl. keine direkten Voraussetzungen. Im Allgemeinen ist aber zu empfehlen, dass mindestens die Windows-Version eingesetzt wird, die auch der zu überwachende Dienst (hier Domain Controller) hat. Daher wird in unserem Beispiel Windows 2012 R2 verwendet. Um als Log-Empfänger dienen zu können, muss das Computer-Objekt des Collector-Servers in die Gruppe der „Event Log Readers“ im AD aufgenommen werden. Das setzt natürlich auch voraus, dass der Server Mitglied der Domäne ist. Die einzelnen Schritte dazu sind in Screenshots beschrieben:

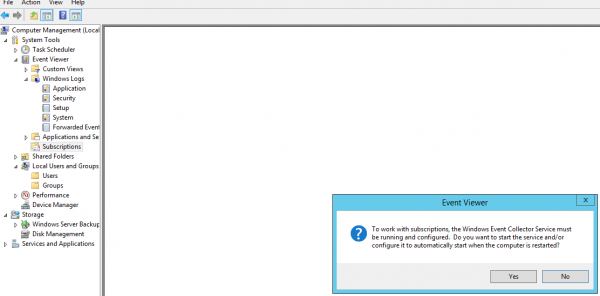

Des Weiteren muss das Sammeln von Event Informationen auf dem Collector-Host konfiguriert werden. Dazu werden über das Computer Management sog. Subscriptions angelegt. Beim ersten Öffnen der Funktion erscheint eine Dialogmeldung, die bei Bestätigung mit „yes“ den dazu erforderlichen Dienst startet.

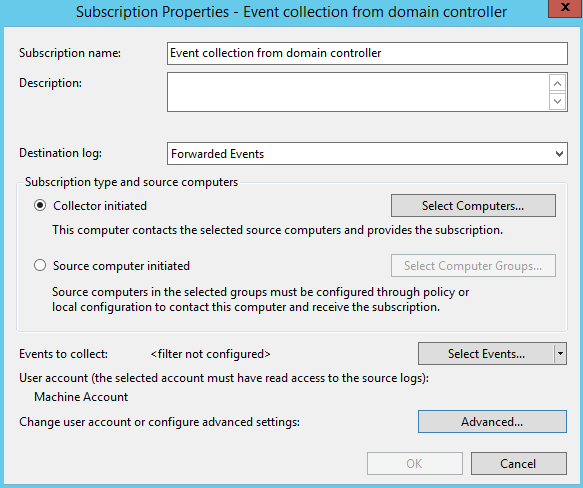

Mittels rechter Maustaste kann nun eine neue Subscription angelegt werden. Dazu ist es erforderlich, einen Namen für die Subscription zu vergeben und auch zu hinterlegen, welches lokale Log (auf dem Collector) als Zielkontainer für die gesammelten Logdaten verwendet werden soll. Per default ist hier das Log „Forwarded Events“ selektiert, das bei Bedarf auch abgeändert werden kann. Wichtig ist, dass auch bei der späteren Konfiguration des LogInsight-Agenten hier auf das richtige Log verwiesen wird.

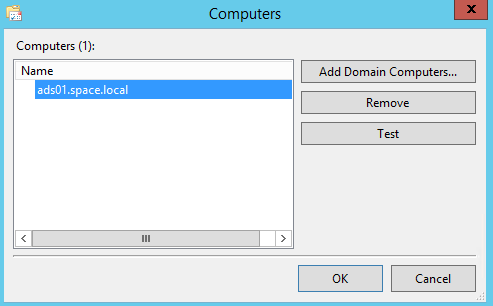

In einem weiteren Schritt muss nun der Quell-Host (Domain Controller) im Bereich „Collector initiated“ ausgewählt werden, um der Subscription mitzuteilen, von welchem System es die Log-Daten empfangen soll.

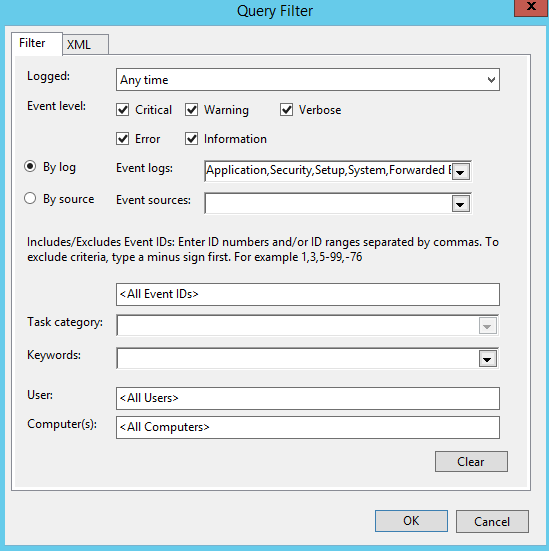

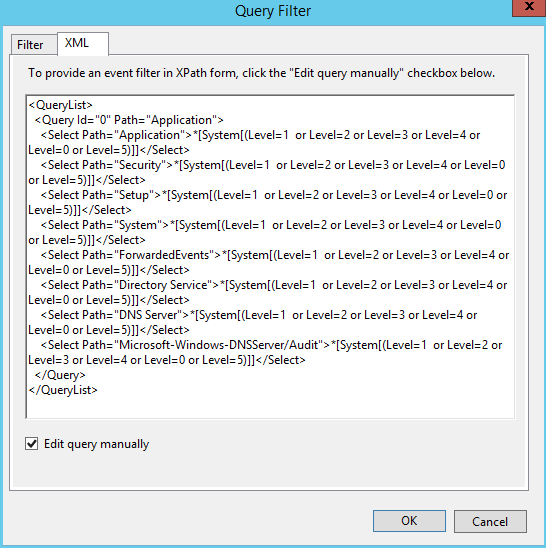

Über die Funktion „events to collect“ kann noch ausgewählt werden, welche Eventdaten überhaupt gesammelt werden. Dieses Beispiel wurde so konfiguriert, dass alle Events des Quellsystems zu jeder Zeit erfasst werden:

Da das Collector-System i.d.R. nicht alle Eventsektionen des Ursprungsservers kennt, ist es erforderlich, weitere Sektionen (wie z.B. Directory Services oder DNS Server) per XML-Konfiguration zu ergänzen:

Darüber hinaus ist folgender Artikel hilfreich, um die richtige Interpretation der Events zu bewirken, die im Collector-System nicht bekannt sind:

http://www.gorlani.com/portal/articles/windows-event-forwarding-and-missing-event-text

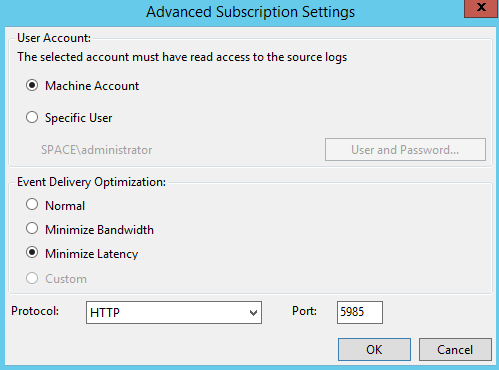

Um die Zeit für die Weiterleitung der Events zu optimieren, empfiehlt es sich, die „event delivery optimization“ in den Advanced Settings auf „minimize latency“ zu setzen:

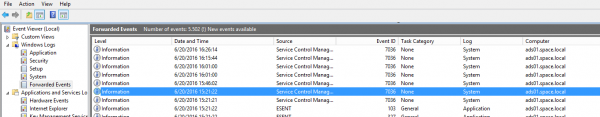

Nun sollte bereits das „Forwarded Events“ Log im Collector gefüllt werden, sobald entsprechende Events auf dem Domain Controller auftauchen. Allerdings dürfte bei den meisten Events die Beschreibung nicht korrekt wiedergegeben sein. Um dies zu beheben, ist es erforderlich, einen Befehl auf dem Collector-Host auszuführen der das Inhaltsformat der Log-Informationen entsprechend anpasst:

wecutil ss SUBSCRIPTIONNAME /cf:Events

Mehr Informationen auch unter:

Sobald erfolgreich Meldungen am Collector Host im „Forwarded Events“ Log erscheinen, war die Konfiguration erfolgreich:

Letztlich ist nur noch zu verifizieren, dass auch ein LogInsight-Agent auf dem Collector-System läuft und sich dieser erfolgreich in LogInsight registriert hat.

Konfiguration des LogInsight-Agenten

Wie in LogInsight üblich, erfolgt die Konfiguration des Agenten von zentraler Stelle aus. Im Allgemeinen empfiehlt es sich, eine eigene Gruppe für Windows-Server anzulegen.

Bitte beachten: Hier ist der interne Name des Eventlogs anzugeben, nicht der Anzeigename. In meinem Fall war der Anzeigename „Forwarded Events“ und der interne Name „ForwardedEvents“ (ohne Leerzeichen). Der interne Name kann per Kontextmenü –> Properties (im Event-Viewer) ausgelesen werden.

Bei erfolgreicher Konfiguration erscheinen nun Event-Meldungen des Active-Directory-Servers am LogInsight Server. Die Meldungen enthalten dabei auch den AD-Server als Quelle:

- vRealize Automation ISO Upload und Mount - 14. November 2018

- vRealize Automation mit Ansible und Git - 8. März 2018

- Wer ist hier der Boss? vRA Approval per AD-Manager - 1. Dezember 2016